你有没有遇到过这样的场景?费尽心血写出来的代码,发布到线上后,却被一位好心人 Ctrl+C + Ctrl+V 直接带走,然后名正言顺地变成了他的“劳动成果”。你气不气?怒不怒?

但今天,我要告诉你一个让人直呼“妙啊!”的解决方案,那就是使用 viteObfuscateFile,一个专门为 Vite 项目设计的文件混淆插件!不出意外的话,它能让你的代码瞬间从“小学生阅读理解”级别变成“高考数学阅读理解”难度,让抄袭者摸不着头脑。

什么是 viteObfuscateFile?

简单来说,viteObfuscateFile 是一个 Vite 插件,用于将你的 JavaScript 代码混淆,让别人看得头疼、抓狂,最终不得不放弃。它基于强大的 JavaScript Obfuscator 库,专门混淆指定的文件。

这个插件不会大包大揽去处理整个项目,而是非常贴心地只针对某些文件动手脚。毕竟,代码混淆虽然让别人难受,但也可能让你自己难受。所以我们只混淆那些真正敏感、需要保护的文件。

如何安装?

安装过程非常简单,直接使用 npm 或 yarn:

npm install vite-plugin-obfuscator --save-dev

(友情提示:别装错了,不然会白开心一场。)

怎么用?

在你的 vite.config.js 文件中配置一下,你就可以正式进入“反抄袭新时代”了。

示例代码

import { defineConfig } from 'vite';

import viteObfuscateFile from 'vite-plugin-obfuscator';

export default defineConfig({

plugins: [

viteObfuscateFile({

include: ['src/**/*.js'], // 指定需要混淆的文件(正则也行)

exclude: ['node_modules/**'], // 别把人家的库也混了,抄袭者可能是你的用户

obfuscatorOptions: {

compact: true, // 把代码压成面条一样紧凑

controlFlowFlattening: true, // 开启控制流平坦化,让代码逻辑难以追踪

controlFlowFlatteningThreshold: 0.5, // 控制流平坦化的阈值,影响混淆程度

deadCodeInjection: true, // 注入死代码,迷惑对手

deadCodeInjectionThreshold: 0.1, // 死代码注入概率

debugProtection: true, // 调试保护,阻止开发者工具调试

disableConsoleOutput: true, // 禁用 console 输出,增加调试难度

domainLock: [], // 锁定混淆后的代码,仅允许在特定域名运行

identifierNamesGenerator: 'hexadecimal', // 标识符混淆方式(如十六进制)

renameGlobals: true, // 全局变量和函数名称混淆

rotateStringArray: true, // 字符串数组随机旋转

selfDefending: true, // 启用自我保护,防止代码被美化

stringArray: true, // 提取字符串到数组

stringArrayEncoding: ['rc4'], // 字符串数组编码方式(如 rc4 或 base64)

stringArrayIndexesType: ['hexadecimal-number'], // 字符串数组索引类型

stringArrayThreshold: 0.75, // 字符串数组使用的概率

unicodeEscapeSequence: false, // 禁用 Unicode 转义序列

},

}),

],

});

这段配置代码很全面。下面,我们对关键参数逐一解析:

- include:指定需要混淆的文件路径,比如你的核心业务逻辑代码。

- exclude:排除那些无需混淆的文件,比如依赖库。

- compact:让代码变得紧凑,丢掉没必要的空格和换行。

- controlFlowFlattening:开启控制流平坦化,把简单的逻辑代码变得绕来绕去,仿佛“逻辑迷宫”。

- controlFlowFlatteningThreshold:控制流平坦化的概率,值越高混淆越多。

- deadCodeInjection:随机插入一些“假代码”,看似有用其实无效,让人晕头转向。

- deadCodeInjectionThreshold:控制假代码的插入比例。

- debugProtection:防止开发者工具调试,直接阻断某些控制台行为。

- disableConsoleOutput:禁用 console 输出,进一步阻碍调试。

- domainLock:限制代码只能在特定域名运行,保护你的代码不被盗用。

- identifierNamesGenerator:混淆变量名的生成方式,常用 hexadecimal 或 mangled。

- renameGlobals:是否混淆全局变量和函数名。

- rotateStringArray:随机旋转字符串数组,进一步增加混淆难度。

- selfDefending:保护混淆后的代码,避免被美化或修改。

- stringArray:将字符串提取到数组中,以增加混淆效果。

- stringArrayEncoding:对字符串数组加密,比如 rc4 或 base64。

- stringArrayIndexesType:设置字符串数组的索引类型,比如 hexadecimal。

- stringArrayThreshold:控制字符串数组的使用概率。

- unicodeEscapeSequence:控制是否将字符串转换为 Unicode 转义序列。

配置背后的“玄学”

使用代码混淆工具时,有几点需要特别注意:

-

生产环境专用 千万别在开发环境里开混淆,不然调试代码的时候可能你自己先崩溃了。

-

性能取舍 混淆后代码体积可能会变大,运行速度也可能稍微变慢。所以不要一股脑混淆整个项目,只针对关键文件。

-

谨慎配置 不要盲目打开所有混淆选项,有些设置可能会对运行结果造成影响。

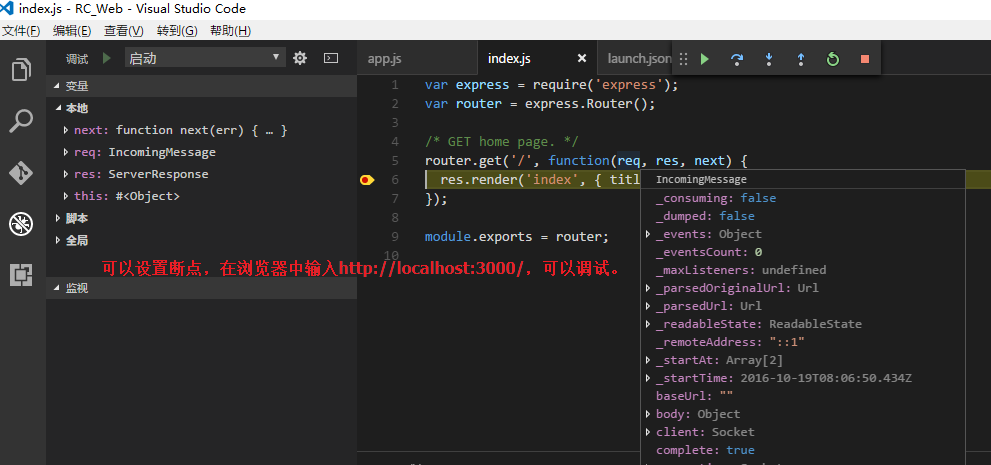

使用效果

经过 viteObfuscateFile 处理的代码,看起来是这样的:

var _0x1234=['Hello','World']; (function(_0x5678,_0x9101){ var _0x1111=function(_0x2222){ while(--_0x2222){ _0x5678['push'](_0x5678['shift']()); } }; _0x1111(++_0x9101); }(_0x1234,0x1)); var _0x3333=function(_0x4444,_0x5555){ _0x4444=_0x4444-0x0; var _0x6666=_0x1234[_0x4444]; return _0x6666; }; console['log'](_0x3333(0x0)+' '+_0x3333(0x1));什么?你看得懂?那我怀疑你就是插件作者本人!

总结

viteObfuscateFile 是保护代码安全的利器。通过简单的安装和配置,你就能让自己的代码免受抄袭者的“毒手”。当然,代码混淆并不是万能的,但它可以显著增加抄袭的难度。

所以,何不试试看,用混淆的艺术武装你的代码?让抄袭者绞尽脑汁却无从下手,让你的代码永远保持高贵的神秘感!

-